Sicherheit

Lywand: kontinuierliches Schwachstellen-Scanning für KMU

Lywand scannt Server, Endpunkte und Netzwerkgeräte automatisch gegen die CVE-Datenbank — mit priorisiertem Maßnahmenplan, den auch die Geschäftsführung versteht.

Das blinde Fleck-Problem

Die meisten KMU wissen erstaunlich wenig darüber, wo sie verwundbar sind. Ein Virenscanner läuft auf den Arbeitsplätzen, die Firewall steht, Windows-Updates werden mehr oder weniger regelmäßig eingespielt — und damit fühlt es sich sicher an.

Die Realität: In einem typischen Netzwerk mit 20 bis 50 Geräten findet sich fast immer eine Handvoll Systeme mit bekannten, dokumentierten Schwachstellen. Ein NAS mit veralteter Firmware. Ein Drucker mit offener Management-Oberfläche. Ein Linux-Server, dessen letzte Sicherheitsaktualisierung ein Jahr her ist. Eine Firewall mit einer CVE, die längst gepatcht gehört.

Diese Lücken sind keine Hypothese. Sie stehen in öffentlichen Datenbanken. Angreifer können sie automatisiert finden — also muss die Verteidigung sie ebenfalls automatisiert finden.

Was Lywand macht

Lywand ist eine Security-Scanning-Plattform aus Österreich, die IT-Umgebungen kontinuierlich gegen die CVE-Datenbank (Common Vulnerabilities and Exposures) abgleicht. Der Scan läuft automatisiert und regelmäßig, nicht als einmalige Momentaufnahme.

Geprüft werden typischerweise:

- Server und Endpunkte — Betriebssystem, installierte Software, Dienste

- Netzwerkgeräte — Router, Switches, Firewalls, Access Points

- Peripheriegeräte mit Netzwerkanschluss — NAS, Drucker, IP-Kameras, USV

- Externe Angriffsfläche — öffentlich erreichbare Dienste, offene Ports, Zertifikate

Das Ergebnis ist keine endlose Liste technischer Funde, sondern ein priorisierter Bericht: Was ist kritisch, was ist wichtig, was kann warten.

Der Bericht, den auch die Geschäftsführung versteht

Ein klassischer Scanner-Output ist für Nicht-Techniker unbrauchbar: Tausende Zeilen CVE-Nummern, CVSS-Scores, Paketversionen. Lywand übersetzt das in ein lesbares Dokument mit zwei Ebenen.

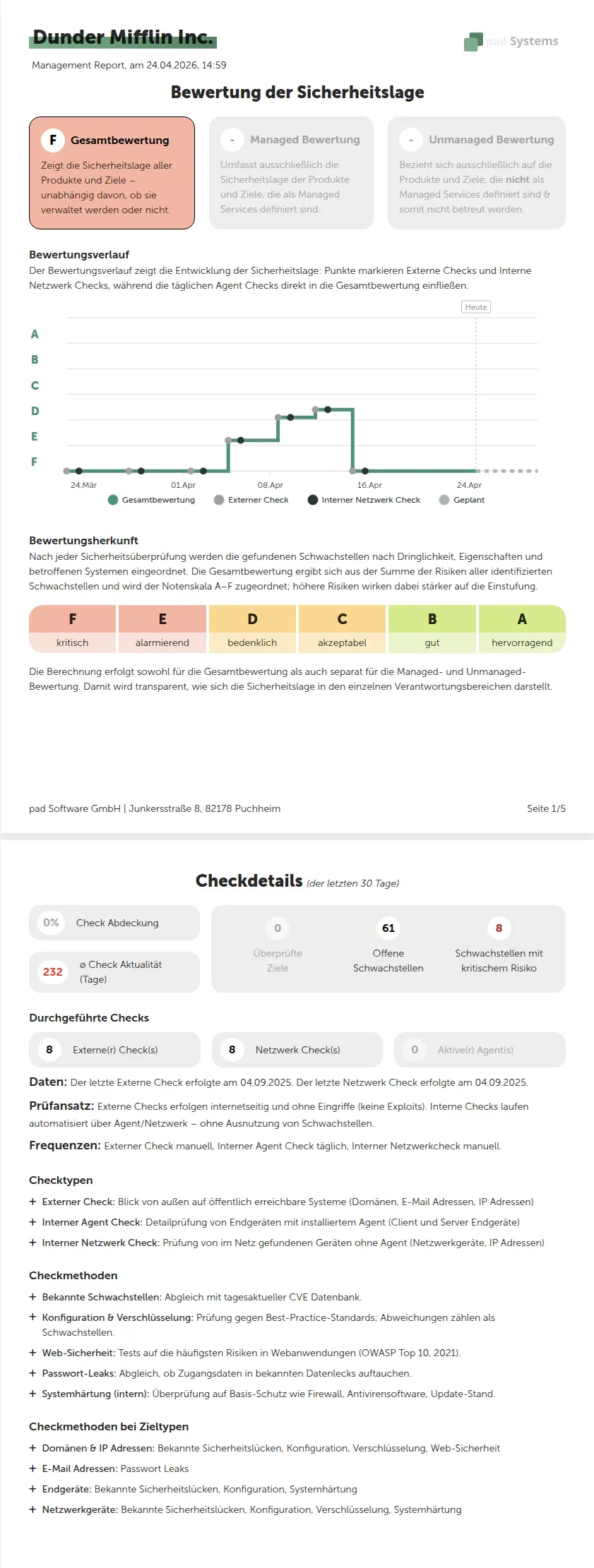

Für die Geschäftsführung gibt es einen Risikobericht mit:

- Gesamtstatus der IT-Sicherheit in Ampelform

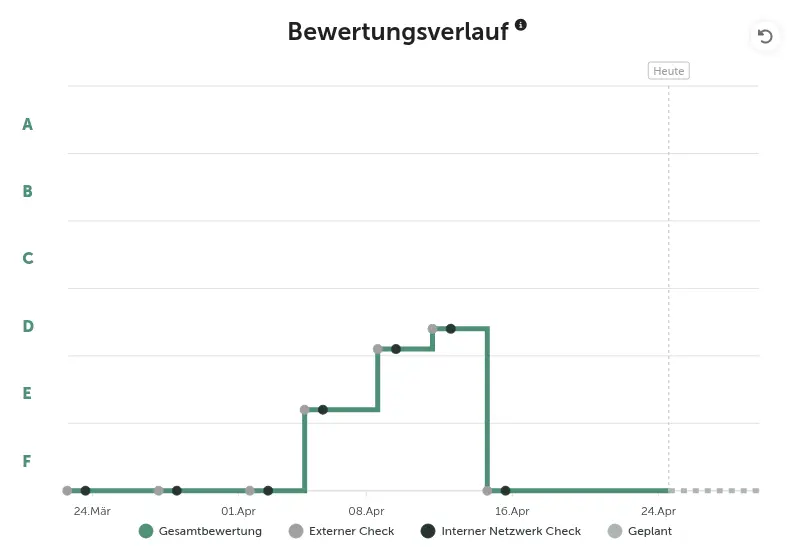

- Anzahl kritischer Funde im Trend über die letzten Monate

- Konkrete Handlungsempfehlungen ohne Fachjargon

- Belegbare Dokumentation für Versicherungen, Wirtschaftsprüfer und Audits

Für die interne IT oder den Dienstleister gibt es die technische Ebene:

- CVE-Details mit CVSS-Score und Ausnutzbarkeits-Kontext

- Betroffenes System, betroffene Software, Versionsstand

- Empfohlene Maßnahme (Update, Patch, Konfigurationsänderung, Ausserbetriebnahme)

- Nachverfolgung: Wurde die Schwachstelle seit dem letzten Scan behoben?

Beide Berichte stammen aus demselben Scan. Keiner muss übersetzen, keiner muss zweimal arbeiten.

Kontinuität statt Einmal-Audit

Ein klassischer Pentest zeigt die Sicherheitslage an einem Tag im Jahr. Danach kommt ein neues Windows-Update, ein Mitarbeiter installiert Software, ein Update läuft schief — und der Bericht ist nach drei Wochen überholt.

Lywand dreht das Modell um: Der Scan läuft regelmäßig, standardmäßig alle paar Tage. Damit wird Sicherheit zu einem Zustand, den man überwacht, nicht zu einem Projekt, das man einmal abschließt. Neue CVEs, die für bereits installierte Software veröffentlicht werden, tauchen automatisch im nächsten Bericht auf — ohne dass jemand daran denken muss.

Was Lywand nicht ersetzt

Lywand ist ein automatisierter Schwachstellenscanner — kein Penetrationstest mit menschlicher Kreativität, kein EDR-System mit Echtzeit-Angriffserkennung, kein SIEM.

- Pentest: Ein erfahrener Tester findet Logikfehler, Konfigurationsketten und Social-Engineering-Wege, die kein Scanner sieht. Für regulierte Branchen oder vor großen Audits bleibt er sinnvoll.

- Endpoint Detection & Response (EDR): Erkennt aktive Angriffe auf den Endpunkten. Lywand findet die Lücken vor dem Angriff, EDR reagiert während des Angriffs. Beides ergänzt sich.

- Backup und Wiederanlauf: Unabhängige Baustelle. Wer nicht sichert, für den nützt der beste Scan nichts.

Lywand ist die Basis-Hygiene: die 80 %, die man mit Werkzeugeinsatz abdecken kann und muss. Erst darüber lohnen sich tiefergehende Maßnahmen.

Relevanz für NIS2 und Versicherer

Zwei externe Treiber machen kontinuierliches Schwachstellenmanagement in den nächsten Jahren faktisch zur Pflicht:

NIS2 verlangt in ihren Umsetzungen ein nachweisbares Schwachstellen- und Risikomanagement. Wer unter die Richtlinie fällt — direkt oder über die Lieferkette seiner Kunden — muss dokumentieren können, dass IT-Risiken erkannt, priorisiert und behandelt werden. Ein regelmäßiger Lywand-Bericht ist genau diese Dokumentation.

Cyberversicherungen fragen in ihren Fragebögen zunehmend nach vorhandenem Vulnerability Management. „Ja, wir machen Updates” reicht den Versicherern nicht mehr; gefragt wird nach System, Regelmäßigkeit und Nachweis.

Was wir übernehmen

- Inventarisierung — Welche Geräte, welche Systeme, welche Zugänge. Oft ist die Liste am Ende länger als gedacht.

- Rollout des Scanners — Agenten auf den Endpunkten, Netzwerkscan von innen, optional Scan der externen Angriffsfläche von außen.

- Erste Auswertung — Bericht für die Geschäftsführung und technische Detailliste, gemeinsam durchgesprochen.

- Abarbeitung — Kritische Funde werden sofort behoben, der Rest wandert in einen priorisierten Plan.

- Laufender Betrieb — Regelmäßige Scans, monatliche Kurzberichte, jährlicher Review mit der Geschäftsführung.

Fazit

Sicherheit ist kein Gefühl, sondern ein Zustand, den man messen können muss. Lywand macht diesen Zustand sichtbar — in einer Sprache, die sowohl Geschäftsführung als auch IT verstehen, und kontinuierlich statt einmalig. Für viele KMU ist das der wirkungsvollste Einstieg in ein belastbares Sicherheitsniveau.

Sprechen Sie uns an, wenn Sie wissen möchten, wie Ihre IT aus Sicht eines Angreifers aussieht.

Teilen

LinkedInPassende Werkzeuge